Category: Allgemein

Deflektron

Wie man sich in Whatsapp selber schreiben kann und das Ganze als Datenaustausch nutzt

“Warum sollte man das wollen?” dachte ich mir auch, als ich diese Funktion das erste mal im Chatprogramm Slack gesehen hatte. Aber wenn man etwas drüber nachdenkt, ist es gar nicht so blöd. Man kann sich über mehrere Geräte hinweg relativ einfach Notizen schreiben oder Dateien austauschen, und man kann auch einfach Dinge wie Formatierungen, Emoticons usw. ausprobieren bevor man sie jemand anderem schickt.

In Whatsapp geht das so erstmal nicht, man kann sich aber eines Tricks bedienen. Dazu legt man eine neue Gruppe an, und lädt (zwangsweise) irgendeine Person in diese Gruppe ein. Sobald die Gruppe angelegt ist, schmeißt man diese Person wieder aus der Gruppe heraus und ist ab diesem Moment alleine in der Gruppe. Und das war es schon – das ist nun euer Chat, in dem ihr euch selbst schreiben könnt bzw. den nur ihr sehen könnt.

Wenn man nun noch https://web.whatsapp.com verwendet, dann kann man so relativ leicht auch Daten zwischen mehreren Computern austauschen – und das ohne irgendeine Software auf den entsprechenden Rechnern zu installieren. Einfach im Browser die Adresse aufrufen, einmalig mit der Whatsapp App auf dem Handy den QR-Code Scannen und schon kann man auf diesem Rechner Whatsapp nutzen und somit auch in die eben angelegte Gruppe schreiben sowie Dateien hochladen.

PS: Wenn ihr das Ganze nutzt um Bilder zu versenden, dann beachtet bitte, dass Whatsapp die Bilder die ihr sendet verkleinert. Wollt ihr originale versenden, dann müsst ihr z.B. zip Dateien verwenden.

Wie man die komplette Wikipedia auf einen Raspberry Pi bekommt

Für Gegenden mit schlechter Internetanbindung oder aber für den Katastrophenfall wäre es doch ganz nett, wenn man die komplette Wikipedia offline auf einem kleinen Raspberry Pi vorhalten könnte. Mittels der Kiwix Software ist dies möglich.

Und so setzt du das Ganze auf:

Lade dir unter

https://download.kiwix.org/release/kiwix-tools/

das entsprechende tar herunter – für Raspberry Pi wäre das dann aktuell

kiwix-tools_linux-armhf-3.1.2-4.tar.gz

und entpacke das Ganze in einen beliebigen Ordner auf dem Raspberry Pi.

Unter

https://wiki.kiwix.org/wiki/Content_in_all_languages

findest du die offline Dumps der jeweiligen Wikipedia Sprachen in unterschiedlichsten Varianten. Die (englische) Erklärung zu den Varianten (min, max, usw.) findest du hier: https://download.kiwix.org/zim/README

Für die meisten Leute dürften folgende Links relevant sein (und auf eine 128gb Karte inkl. Betriebssystem passen):

Wikipedia Englisch (ohne Bilder)

Neben diesen kompletten Dumps gibt es auch die Möglichkeit, nur einzelne Unterbereiche/Themenbereiche der jeweiligen Sprache zu laden. Man kann beliebig viele Pakete laden und auf den Raspberry Pi werfen, die Kiwix Software macht dann alles zusammen verfügbar.

Leg die heruntergeladenen zim Dateien in einen beliebigen Ordner auf dem Raspberry Pi.

Anschließend legst du eine systemd Startdatei für den Kiwix Server unter

/etc/systemd/system/kiwix.service

mit folgendem Inhalt an:

[Unit]

Description=kiwix

[Service]

User=kiwix

Group=kiwix

ExecStart=/[PFAD_ZUM_ENTPACKTEN_TAR]/kiwix-serve -p 8080 /[PFAD_ZU_DEN_HERUNTERGELADENEN_ZIM_DATEIEN]/wikipedia_de_all_maxi.zim /[PFAD_ZU_DEN_HERUNTERGELADENEN_ZIM_DATEIEN]/wikipedia_en_all_nopic.zim

Restart=on-failure

RestartSec=30s

TimeoutSec=30s

[Install]

WantedBy=multi-user.target

Und schließlich aktivierst du den neu erstellten Service noch:

systemctl daemon-reload systemctl enable kiwix.service systemctl start kiwix.service

Damit wird der Server so eingerichtet, dass er jedes mal automatisch startet, sobald der Raspberry Pi gestartet wird.

Im Anschluss kannst du unter der IP des Raspberry Pi auf Port 8080 bzw. auf ihm selbst mit http://127.0.0.1:8080 auf die Wikipedia zugreifen – und das völlig offline.

Um die Daten auf den neuesten Stand zu bringen reicht es, einfach die neuen zim Dateien zu laden und den Server einmal neu zu starten.

Das schöne Dresden – eine mittles K.I. aufbereitete Doku über Dresden aus dem Jahre 1936

Es handelt sich um eine private Dokumentation der Stadt Dresden aus dem Jahre 1936, welche per künstlicher Intelligenz deutlich aufgewertet wurde – aus schwarz-weiss wurde Farbe, aus den verwackelten und damals üblichen ruckeligen Aufnahmen werden ruhige Kamerabilder mit flüssigen Bewegungen. Wenn man sich das Original anschaut, dann ist es wirklich krass was man dort mittels Computer und moderner Technik rausholen konnte.

PS: Der Film selbst startet ab Minute 1.

https://www.youtube.com/watch?v=Vb4KU05BXwk

Das Video wurde leider mittlerweile gesperrt, man findet hier aber eine ähnliche Variante:

Gedreht wurde das Video damals von Dr. Gerhard Schneider. Das Original ist hier zu finden:

http://mediathek.slub-dresden.de/vid90000810.html

Patterns

Wie Ikea erfunden wurde

Erste Benchmarks für Apples M1 Prozessor sind da

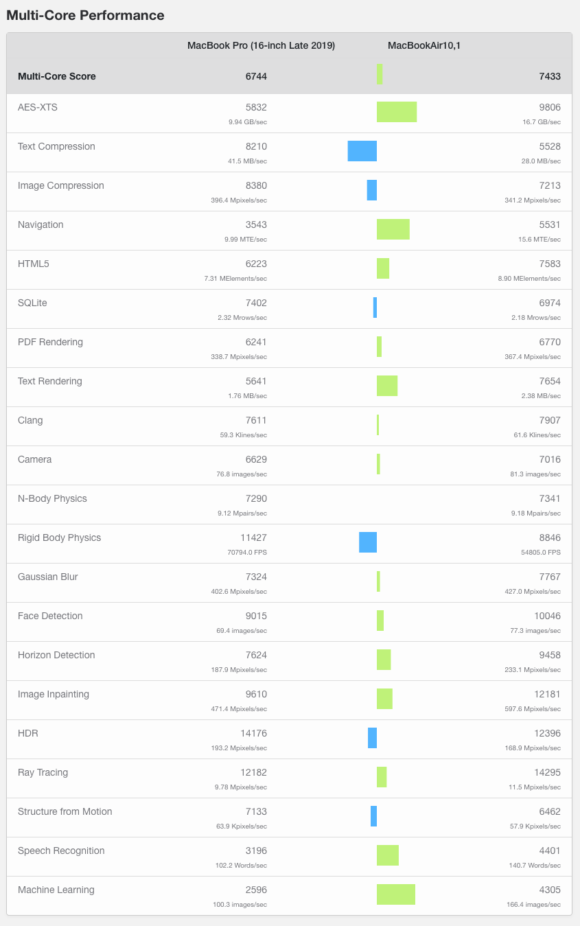

Da hat Apple mit dem M1 was ziemlich heftiges rausgehauen. Die ersten Benchmarks zeigen, dass das Macbook Air (passiv gekühltes Einsteigergerät) mit dem neuen M1 Chip das am besten ausgestattete Macbook Pro 16″ in nahezu allen Kategorien schlägt. Man kann sich ausmahlen was dann die neuen Macbook Pros die hoffentlich im Frühjahr kommen leisten werden 😱

Quelle: https://browser.geekbench.com/v5/cpu/compare/4652635?baseline=4648107

curl output anpassen

Wenn du den Output von Curl anpassen willst, um z.B. nur zu schauen, welcher http Code zurückgeben wird oder nur schauen möchtest, wie lange das laden der Seite gedauert hat, dann kannst du mit der Option “-w” genau das tun:

curl -s -w "%{http_code} - %{time_total}\n" -o /dev/null [URL]

![]()

In diesem Beispiel war der http Status 200 und die Seite hat 0.08s zum Laden benötigt.

docker-compose Setup ist von anderen Containern nicht erreichbar

Folgende Situation:

Du hast auf einem Docker Host diverse Container laufen, die teilweise auch untereinander kommunizieren. Nun möchtest du per docker compose ein paar weitere Container hinzufügen. Und dann bemerkst du, dass diese Container von den “alten” Containern (z.B. einem nginx Proxy) nicht erreichbar sind, weil docker-compose diese automatisch in ein eigenes Network packt.

Um das Problem zu lösen, ist die einfachste (wenn auch nicht schönste) Variante, dass die docker-compose container auch im “default” Netzwerk (“bridge”) teilnehmen. Dazu muss man einfach für jeden Container/Service der Eintrag

network_mode: bridge

Damit die Container aus der docker-compose Datei sich auch noch untereinander sehen können, kann man sie ganz klassisch per

link:

Annotation zusammenführen.